監査証跡とは

監査証跡は、補足資料として利用できるようにイベントや手続きを分類した安全な記録です。セキュリティや運用面のアクションを認証し、異議申し立てを緩和し、コンプライアンスと運用の整合性の証拠を示すために使用されます。

多くの業界で、一連の事象に基づいて進捗状況の履歴記録を示すためにさまざまな監査証跡が使用されてます。監査証跡により、製品製造の設計変更の記録や、e コマース サイトの金融取引の記録管理、通信トランザクション、保健活動、選挙結果の正当性の提示において、活動や結果の検証を行えます。監査証跡記録には、取引に関連する日付、時刻、ユーザー情報などの詳細情報が保存されます。そのため、監査証跡により監査に用いる情報が提供され、コンプライアンスに沿わない部分を特定することができます。

IT は、特定の業界または規制に固有の監査ログおよび証跡の汎用プロセスにおいて重要な役割を果たしています。ただし、部門自体には独自の高密度のログ プロセスがあり、情報の不正使用、ハッキング、破損を防止するため、ユーザー、システム、アプリケーションの多様なたくさんの活動が常に監視されます。IT の専門家は、コンピューター システムの運用と技術的制御を分析するための不可欠なツールとして、このシステムを検証に使用しています。監査証跡は活動の検証と監視に使用され、情報とシステムの整合性を維持するためのツールとして機能します。

監査とロギング

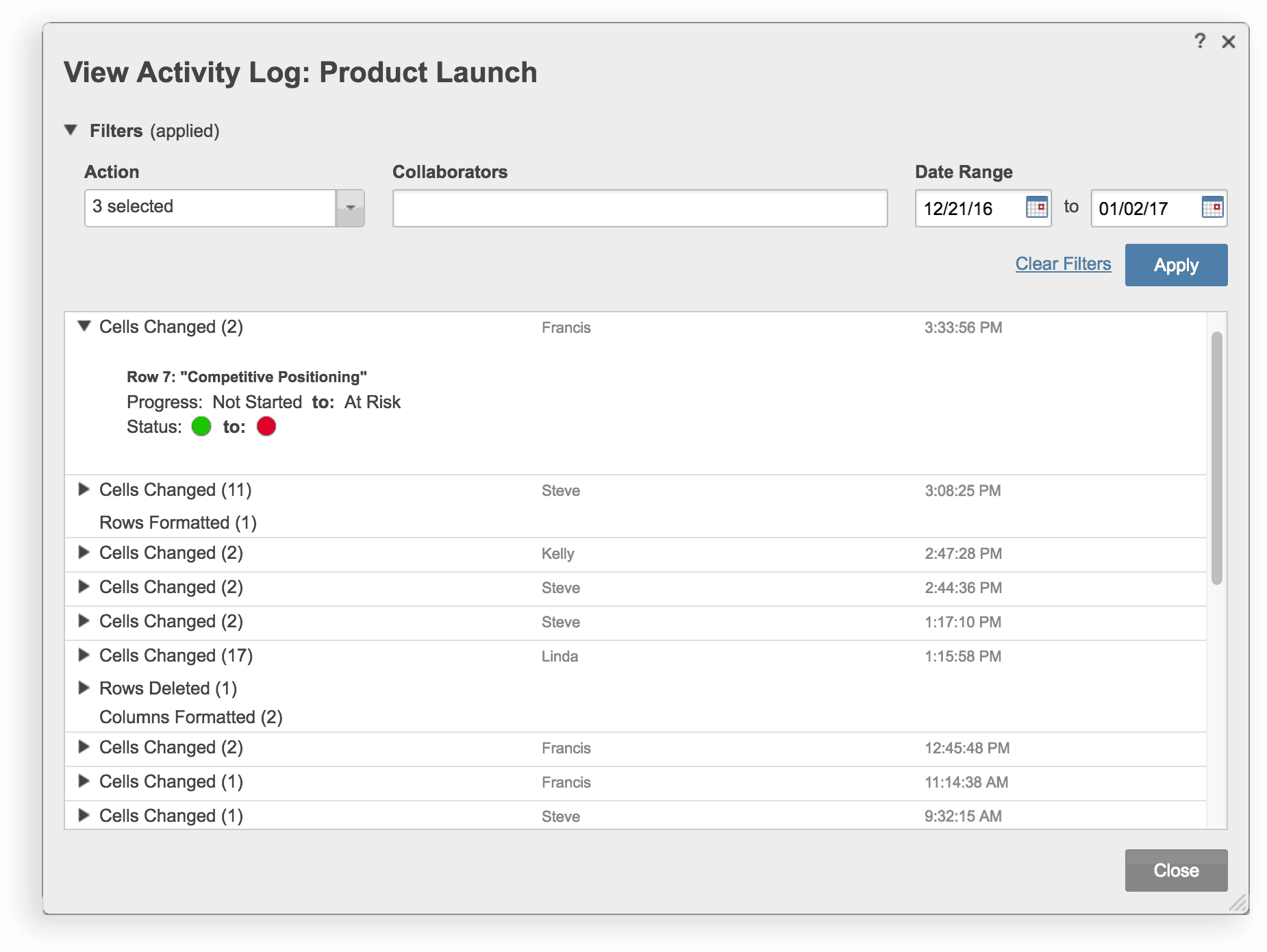

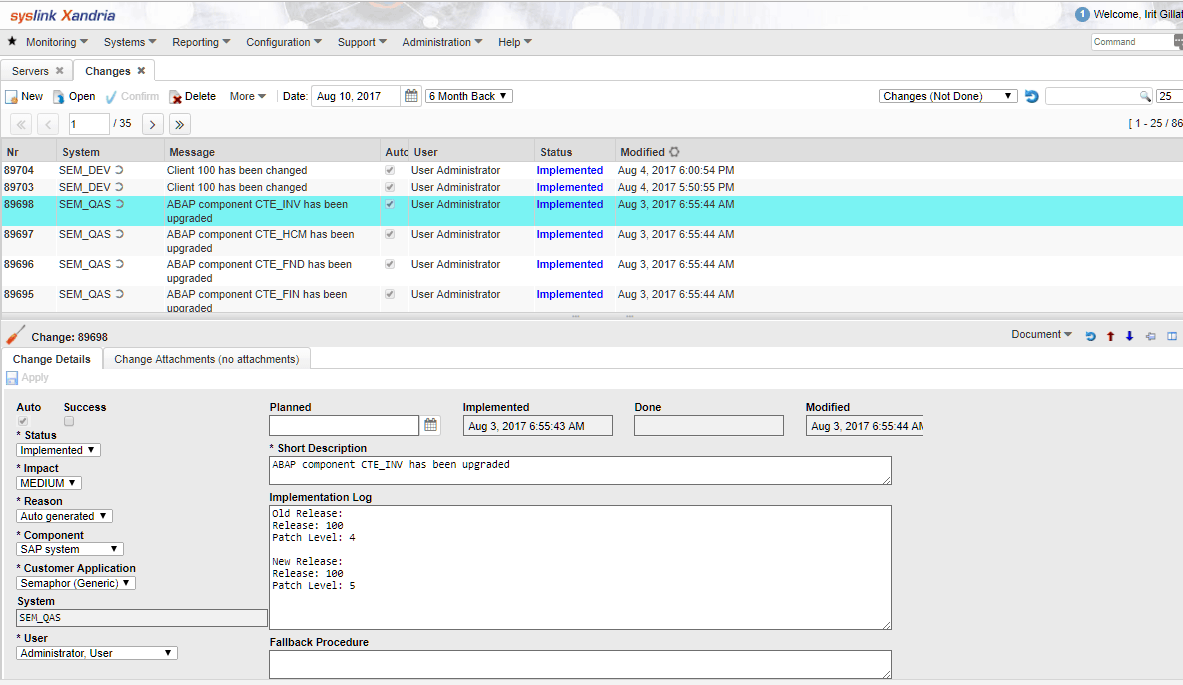

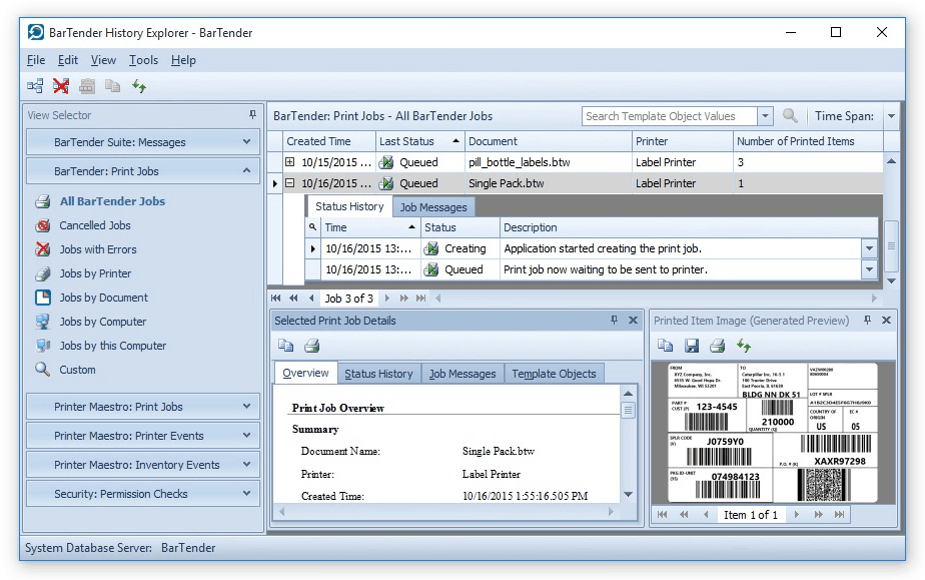

監査とロギングという用語はさまざまな意味を持ち、同じ意味で使用されることもあります。システムによって、目的に応じてさまざまなタイプの監査証跡とログを管理することもできます。ロギングは多くの場合、管理的アクションや関連する異常な事象など、技術スタッフがソフトウェアの問題のデバッグに使用するプログラム レベルのイベントと関係します。これにより、生産性を阻害するシステム停止や障害などの有害事象を引き起こす前に、システムの問題が特定されます。それに対して、監査は多くの場合、「2016 年 12 月 21 日」の「午前 10:00」 に「Joe Smith」によって行われた財務記録の変更といったように、ユーザー レベルのトランザクションを指します。

多くのソリューションは、クラウド プラットフォームを含め、同時に管理される 2 種類のログを備えています。例えば、Google のクラウド ソリューションでは、API コールや設定変更を追跡する管理者アクティビティ ログと、ユーザーが提供するデータの更新や変更を記録するデータ アクセス ログが管理されています。

監査証跡アクティビティのタイプと監査証跡レコードの内容

監査証跡は、イベントの証跡全体を元の状態、通常はレコードの最初の生成状態に戻すための基本情報を提供します。ここには、ユーザーのアクティビティ、データへのアクセス、ログインの試み、管理者のアクティビティ、システムの自動アクティビティなどが含まれます。監査レコードには、会社によって定義された次のような要素が含まれます。

- 発生したイベントの内容

- イベントを開始したユーザー、システム、アプリケーション (この情報には IP アドレスとデバイスのタイプが含まれることがあります)

- イベントの発生日時

監査証跡によっては、システムやアプリケーションの起動だけでなく、アプリケーション内のアクションを時系列で詳細に記録する場合もあります。これらのログでは、データベースやそこに含まれる情報の特定の変更などの要素を特定することができ、不適切な Web ブラウジングやメールの使用を検知することもできます。多くの IT 部門では、システム定義、アプリケーション定義、イベント定義などの複数の監査証跡を用意しています。「通常範囲外」とみなされる異常なアクティビティや使用に着目することで、調査を開始することができます。適切に定義された正確な監査証跡は、答えを見つけ、問題を解決するための証拠となります。

監査ログの保管期間

サーベンス オクスリー法では、対象となる米国の企業がログを少なくとも 7 年間保管し、監査証跡をレコードの保管が可能な限り保管することを明記しています。ログの保管は、将来のレポート作成や問題解決に有益です。

監査/ロギングが必要なイベントの例

IT 監査証跡は、懸念領域の発見のために調査可能な単一または一連のイベントの元となる多数のアクティビティに対応するよう構成されます。問題のアクティビティには、ハッカーによるセキュリティ侵害、組織内外における認証の問題、不正使用、通常範囲外のアクティビティ、システム障害などが含まれます。レコードには、オペレーティング システム (OS) によってスケジュールされた自動イベント、ネットワーク アクセス、アプリケーション イベント、各種ユーザーの手動アクティビティなどが含まれます。通常アクティビティには、アプリケーションおよびシステム認証へのアクセスが含まれます。

ただし、大規模なデータ変更、アプリケーション障害、不正アクセスなど、通常範囲外の使用または異常な使用が検出された場合には、証跡をたどって問題を特定し、解決するための手段が用意されています。それ以外に発生しうる通常範囲外のアクティビティとしては、ユーザーによる一貫性のないアクティビティのパターン、システムやプロトコルを回避する試み、大規模な情報の変更、通常範囲外のインターネット アクティビティなどがあります。

監査ログのレビューの頻度

会社ごとに頻度は異なりますが、米国標準技術局 (NIST) では、業界やセキュリティのニーズに従って、できるだけ定期的にレビュー ログを監査することを推奨しています。

状況によっては、特定の間隔でログのレビューを行うよう規制によって定められている場合もあります。例えば、監査委員会がビジネスに関与している場合、年に 2 回または 1 回程度の定期的なレビューが予定されることがあります。

監査証跡を利用する業界のタイプ

ほとんどすべての業界において、コンプライアンス、セキュリティ、運用のサポートが必要とされています。電子的な記録の使用を義務化し規制する法律の存在により、監査記録はセキュリティ侵害に対する防衛、コンプライアンス レポートの支持、多数の内部・外部監査の最終的な合格に欠かせない要素となっています。情報の完全性を追跡するための規定が定められている業界には、機密情報を管理している政府機関や大学、機密情報が含まれる電子的な記録を使用している企業が含まれます。追跡するのが記録かトランザクションかに関係なく、正確な監査ログを管理することはどの業界でも有益です。

業界での監査証跡の使用には、次のようなものがあります。

- 財務、会計、請求の記録

- 製造設計管理

- 健康情報

- 臨床研究データ

- IT ヘルプデスクの記録

- コンテンツ管理のバージョン制御

- 大学の学生に関する記録

- E コマース販売

- 法的・研究調査

- 看護医療の記録

- 投票管理・投票の記録

そのために、業界でも政府機関や教育機関でも監査可能な正確な情報を保持し、提供する必要性が高まっています。組織が記録の管理にデータベース管理システムを利用している場合、監査証跡を記録する可能性が高くなります。

監査証跡の重要性

監査証跡は、調査開始時において分析または監査のための「ベースライン」となります。監査証跡の目的や重要性は組織によって異なります。ある会社では、監査証跡を調整、履歴レポート、将来の予算計画、税金や他の監査コンプライアンス、犯罪調査、リスク管理などに使用することがあります。

監査証跡の対象者

監査証跡は IT 部門内のスタッフによって管理されます。電子的な記録に関与するユーザーは監査証跡の対象となります。対象となるユーザーは、人間のこともあれば、自動的に更新や変更を行う電子システムのこともあります。

監査証跡の利点

最初の記録まで追跡できることで、コンプライアンスに準拠するための記録の透明性と防衛性、記録の完全性と正確さ、システムの不正使用や損傷からの保護、機密情報や重要な情報のセキュリティなど、さまざまな利点がもたらされます。これらは次の 4 つの領域により達成されます。

- ユーザーの説明責任: ユーザーとは、システムへのアクセス権を持つ人のことです。監査証跡を実施すると、ユーザーの適切な行動が促進され、ウイルスの侵入や情報の不適正使用、不正使用や変更が防止できます。また、ユーザーは自分の行動が自動的に記録され、独自の ID と関連付けられていることを認識します。

- イベントの再構成: 調査が許可またはトリガーされた場合、問題解決の第一段階は、「どのような」イベントが、「いつ」、「どのように」発生したかを知ることです。これらの情報の把握は、問題の検知に役立ち、将来のハッキング、システム障害・停止、情報の破損などの発生を防止することができます。

- 侵入検知: 監査証跡は疑わしい行動やアクションの特定に役立ちます。不正アクセスは、大部分のシステムにとって深刻な問題です。現在、多くの規制では、情報のセキュリティと機密保持が義務付けられています。また、保護は知的財産、意匠、人事情報、財務レコードにまで拡大されています。

- その他の問題の特定: リアル タイムの監視を通して、システム実装上の問題や運用上の問題、通常範囲外のアクティビティや疑わしいアクティビティ、システム エラーやオペレーター エラーを示す問題を、自動監査ログに基づいて特定することができます。

コンプライアンスのための監査証跡の重要性

今日の多くの業界には、米国内または世界的ないくつかの法的規制が適用されるため、特に電子的な記録を保管する事業体では、強力で正確な監査ログおよび証跡システムを用意する必要があります。IT 部門は、記録のメンテナンスを行い、セキュリティ、可用性、完全性を保証することで、業界におけるコンプライアンスを守るための監査情報の提供において重要な役割を果たします。

医療保険の相互運用性と責任に関する法律 (HIPAA)、サーベンス オクスリー法 (SOX)、グラム リーチ ブライリー法 (GLBA) などの法的規制では、電子的な記録の適切なメンテナンスだけでなく、適切なコンプライアンスと監査のメカニズムも求められています。多くの業界では、IT サービスのサポートによって電子的な記録を管理することで、記録の保管を制御し、適切なユーザー アクセスを保護し、追跡と緩和が可能な強力なプライバシー制御を行っています。妥当な監査証跡ポリシーを最も必要としている業界には、金融サービス、通信、e コマース サイト、大学、医療サービスおよびプロバイダーなどがあります。

医療組織における監査証跡の重要性

医療組織は厳格なセキュリティ対策に従い、HIPAA のガイドラインに常に準拠する必要があります。つまり、監査証跡およびログに基づいて、誰が保護医療情報 (PHI) にアクセスできるか、安全なデータと情報へのアクセスがいつ行われたか、またアクセスの理由を正確に追跡できる必要があります。

HIPAA の規制によれば、医療組織は、情報の保存方法とアクセス方法を定期的にレビューし管理するための手順を導入するよう義務付けられています。監査証跡は、この情報を可視化して、セキュリティおよび運用のアクティビティを時系列に沿って正確にレビューするためのシステムを構築し、情報の保存方法を向上させ、情報への許可されたアクセスを保証するのに役立ちます。

医療会社は常に規制に準拠し、プロセスと情報のアクセスを定期的に監査する必要があるため、許可の変化を記録し、レビューの実施に欠かせない重要な情報を提供し、システムの完全性が損なわれていないことを保証するためのツールが必要となります。

Smartsheet は、HIPAA の規制要件を満たしながら、監査プロセスを向上させ、PHI を管理し、監査可能な記録を一元的な場所に保存し追跡できるよう、医療会社をサポートする業務遂行プラットフォームです。Smartsheet を活用して、レポートを合理化し、必要なすべての情報を 1 か所に一元で組織化し、セキュリティおよび共有設定を行うことにより、データ セキュリティの基準を引き上げることができます。

Smartsheet がどのように役立つかについて興味がありますか?医療分野での Smartsheet の利用例についてご覧ください。

留意すべきヒント

監査証跡の効果は、自動化によって最も高まります。多くのシステムは外部からの侵害に対する保護に重点を置いていますが、リアルタイムの監査証跡レポートでは、組織内の疑わしいアクティビティや悪用を警告することもできます。監査証跡の完全性を維持するには、ログがどこに保存され、誰がアクセスできるかという要素にも注意する必要があります。どの情報をログに含めるかも重要な問題です。少なくとも、関与したユーザー、日時、出来事などの基本情報をログに含めることが推奨されますが、セキュリティのニーズ、業界での要求事項、レポートの要件に応じてそれ以外にも追加すべき情報がある場合もあります。

監査証跡に関する重要なヒントは次のとおりです。

- 監査証跡の情報を安全な場所に保存し、定期的にバックアップする必要があります。

- 保存容量の問題を回避するため、監査証跡では有益で必要な情報のみを収集しましょう。

- リスクを軽減するために、スケジュールに従って監査ログをレビューしましょう。

- システムの監査証跡のセキュリティと利用可能性を保証するため、システムの利害関係者と協調しましょう。

- 該当する事業部門の IT 担当者とリーダーに監査アクティビティについて常に情報提供しましょう。

監査証跡を分析するためのツール

監査証跡には非常に多くのイベントが含まれるため、一連の監査証跡情報の自動化が必要となります。傾向分析と通常範囲外の使用の検出に対応するツールによって、敵意のある侵害や敵意のない侵害を捕捉できます。不正ログイン (成功してもしなくても) に対する警告によって、攻撃を検出できます。定義されたユーザー アクティビティを追跡する機能を用いて、不正使用を特定し、有益なデータの損傷や盗用を防止できます。アプリケーションやシステムの障害を特定することも、連続運転や、予定外の機能停止やダウンタイムの防止に欠かせない要素です。

NIST ハンドブックには、IT システムを保護するための原則や実践のリストや、監査証跡に関するセクションが用意されています。NIST では、監査証跡を「システムまたはアプリケーションの処理、およびユーザー アクティビティによるシステム アクティビティの記録」と定義しています。また、監査証跡のレビューを効果的に行うために、次の検討事項を推奨しています。

- レビューワーが正常なアクティビティと異常なアクティビティの両方を認識できること

- 監査記録のクエリとフィルタリングにより特定の情報が得られること

- 問題が検出されたら監査証跡のレビューを上申できること

- 不正アクティビティを特定するためにレビューのガイドラインを策定すること

- 自動化ツールにより監査証跡の情報を最小限に抑え、収集されたデータから有益な情報を引き出すこと

監査証跡の保管とレビューのためのベスト プラクティス

この記事では、監査証跡の保管とレビューの重要性について述べてきました。記録の保管やレビューの明確な期間のガイドラインは定められていません。しかし、現在や過去の記録に関する監査証跡にアクセスできれば、問題の解決に役立つことがあります。そのため、監査証跡記録を可能な限りまで保管することは重要です。保存容量の問題がなければ、監査証跡を可能な限り保管することは有益です。

前述のように、監査証跡のレビューの方法は組織ごとに異なり、セキュリティ監査中に四半期ごとに行われることもあれば、年 1 回の頻度で行われることもあります。NIST では、レビューを定期的に行えるよう、組織固有のレビューのガイドラインを策定することを推奨しています。

監査証跡の保管/管理に伴う問題

監査証跡は一般的に実践されており、多くのテクノロジー ソリューションで自動化されているものの、監査証跡の保管や管理に関しては、保存する場所やそのサイズやアクセスなどの課題があります。ログのサイズが大きくなるにつれて情報の検索が困難になり、保存コストの問題が生じる可能性もあります。アクセスが非常に広範囲にわたることで、データの完全性が損なわれることもあります。アプリケーションの限界に関してさらに課題が生じることもあります。最後に、記録の保管期間について合意が得られないこともあります。

監査証跡は、情報のセキュリティ、アクセス、システム最適化に関するさまざまな問題について時系列をたどる手段にもなります。システム保護と運用パフォーマンスのバランスは、業界の適切なレベルに保つ必要があります。

「通常」動作を定義することで、害を及ぼす通常範囲外のアクティビティのみに着目することができ、監査証跡のプロセスを簡素化するのに役立つことがあります。これにより、イベントの再構成、レポートの作成、「通常業務」の範囲内のイベントに関する従業員への聞き取りに費やす時間を削減することができます。

監査ログからは、その使用方法にかかわらず、完全性、セキュリティ、アクセスに関する問題への取り組みに必要な情報が得られます。不適切な使用による侵害や損失、ハッキング、盗用、損傷は、利益や評判への直接の被害、機密情報の盗用に伴うコスト、規制や法的防御の潜在的な危険をもたらし、会社に大きな損失を与える可能性があります。監査ログと証跡を効果的に使用することで、問題の範囲を特定し、解決策を探る手段を見出し、コンピューターや電子的な記録の保管に関する問題から会社を守ることができます。

IT & Ops 用の Smartsheet による監査証跡の管理の向上

ニーズに合わせ変化に対応できるようデザインされた、柔軟性のあるプラットフォームで、チームの能力を最大限に引き出しましょう。 Smartsheet プラットフォームなら、いつでもどこでも簡単に作業の計画、保存、管理、およびレポート作成が可能なため、チームはより効率的かつ効果的に仕事を進めることができるようになります。作業に関して主要なメトリックを表示したり、リアルタイムの可視性を提供したりするために、ロールアップ レポート、ダッシュボード、および自動化されたワークフローを作成する機能も装備されており、チーム メンバーをつないで情報共有を促進することが可能です。 やるべきことを明確にすると、チームの生産性と作業達成能力が向上します。ぜひこの機会に Smartsheet を無料でお試しください。